All’interno di un panorama globale sempre più caratterizzato dalla pervasività del digitale, che risulta essere un driver essenziale per la crescita e la continuità del business di ogni azienda, Poste Italiane mira ad adoperare sistemi di cybersecurity all’avanguardia con lo scopo di difendere efficacemente il patrimonio informativo aziendale da eventuali attacchi e furti di dati.

È in questo contesto che si inserisce la struttura Corporate Affairs – Sicurezza Informatica, che effettua mensilmente una valutazione del rischio cyber per il Gruppo. La metodologia attualmente in uso considera tale rischio da un punto di vista puramente tecnologico basandosi su verifiche tecniche di sicurezza preventive svolte sui tre applicativi:

Nel corso del 2023 è proseguita l’implementazione del nuovo modello BCM (Business Continuity Management) che, dopo il consolidamento dei servizi finanziari, ha visto l’estensione al perimetro dei servizi di pagamento con la definizione del relativo Piano Settoriale di Continuità Operativa. Sono state testate le soluzioni organizzative e tecnologiche per la continuità e svolti eventi formativi sulla continuità operativa.

Nel corso degli anni il Gruppo ha attribuito una grande importanza al tema della protezione dei dati personali, potenziando costantemente il proprio sistema normativo aziendale e per garantire la piena compliance alle disposizioni vigenti e a quanto disciplinato all’interno del General Data Protection Regulation (GDPR). Poste Italiane gestisce il controllo del processo di riesame della direzione a livello di Gruppo, come disposto all’art. 32. Il sistema normativo, composto da procedure, linee guida e politiche, viene applicato nei rapporti con tutti i partner e fornitori per assicurare una corretta gestione dei rischi legati al tema della privacy in tutte le operazioni del Gruppo. Il mancato rispetto degli standard definiti dal sistema, che può condurre al verificarsi di violazioni, può comportare l’applicazione di sanzioni disciplinari ai dipendenti, secondo quanto previsto dal CCNL di Poste Italiane. Tali sanzioni sono gradualmente più severe in base alla gravità della violazione (ammonizione scritta, multa, sospensione dal servizio con privazione della retribuzione, licenziamento senza preavviso ecc.).

In tale contesto, Poste Italiane ha elaborato una Policy Aziendale in materia di Protezione Dati Personali e delle Linee Guida Privacy e Sistema di Gestione della protezione dei dati personali. Quest’ultimo è stato introdotto con l’obiettivo di garantire una gestione dei dati uniforme a livello di Gruppo. La Linea Guida definisce il modello aziendale della privacy e attua i principi di Privacy by Design e Privacy by Default, sottolineando l’obbligo dell’Azienda di assicurare un’adeguata protezione dei dati personali fin dalla progettazione dei prodotti/servizi e dei sistemi informatici, nonché di garantire il rispetto della normativa privacy nei processi predefiniti di raccolta e trattamento dei dati. Poste Italiane si impegna, inoltre, a garantire una corretta gestione dei rischi in materia di protezione dei dati, attraverso l’esecuzione del processo periodico di riesame della direzione a livello di Gruppo.

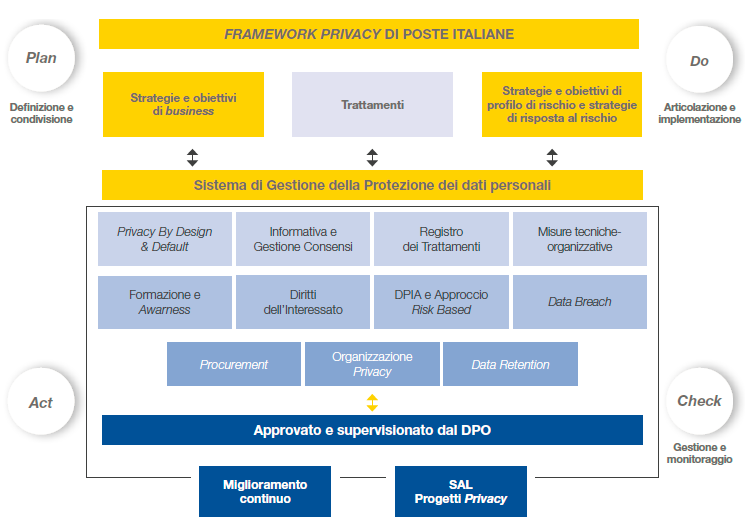

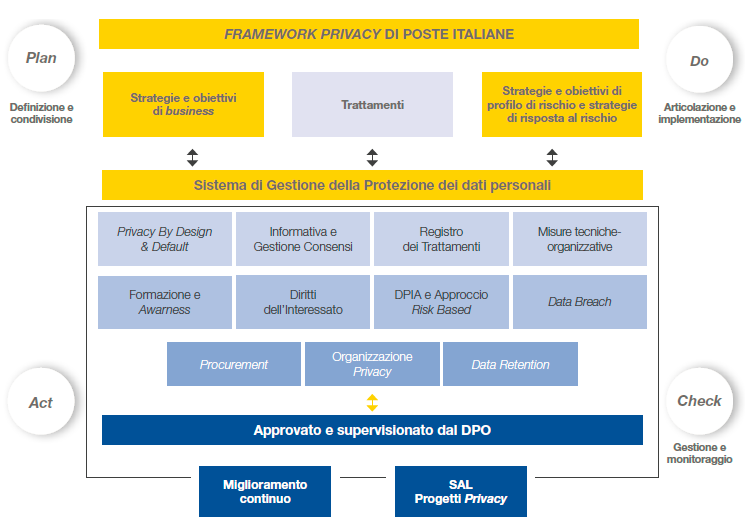

Il Framework Privacy di Poste Italiane nasce con l’obiettivo di garantire il rispetto di tali obblighi e aspirare al miglioramento continuo del sistema di gestione. Tale framework fornisce la ricognizione delle aree d’intervento in cui operano i relativi presidi organizzativi e tecnici sviluppati, al fine di offrire con continuità il monitoraggio dei progressi raggiunti.

Poste Italiane individua per tutto il Gruppo la figura del Data Protection Officer, soggetto esperto di privacy che assume la responsabilità di vigilare sull’osservanza della normativa in materia di protezione dei dati personali da parte del titolare del trattamento, così come disposto dal GDPR, e che garantisce anche l’impulso verso un continuous improvement.

Il CERT ha strutturato i propri servizi in maniera tale da assicurare la protezione complessiva del business di Poste Italiane, agendo su una serie di livelli:

Poste Italiane mantiene un solido rapporto collaborativo con la Polizia Postale e delle Comunicazioni. Tale collaborazione prevede attività mirate alla prevenzione e al contrasto degli illeciti legati ai prodotti e i processi produttivi dei servizi offerti dal Gruppo Poste Italiane. Inoltre, vengono svolte attività di vigilanza negli Uffici Postali durante i periodi di pagamento programmato. Si è anche istituita una task-force con il compito di analizzare le nuove metodologie di frode informatica, accompagnata dallo sviluppo di nuovi strumenti di cybersecurity. Questi provvedimenti si sono resi necessari in risposta ai cambiamenti intervenuti negli scenari e alle nuove tipologie di eventi malevoli. Ciò ha portato l’Azienda a riadeguare rapidamente le proprie operazioni nel corso degli anni, in particolar modo con riferimento ai sistemi di pagamento per l’e-commerce e ai servizi finanziari e assicurativi. In questi settori è stata necessaria un’intensificazione delle attività di controllo e un aggiornamento delle strutture fisiche e informatiche di security.

È in questo contesto che si inserisce la struttura Corporate Affairs – Sicurezza Informatica, che effettua mensilmente una valutazione del rischio cyber per il Gruppo. La metodologia attualmente in uso considera tale rischio da un punto di vista puramente tecnologico basandosi su verifiche tecniche di sicurezza preventive svolte sui tre applicativi:

- Vulnerability Assessment, è il processo di identificazione, misurazione e prioritizzazione delle vulnerabilità di un sistema. Viene eseguita con appositi tool due volte l’anno per ogni applicativo;

- Code Review (Statica e Dinamica), rappresenta il processo di controllo del codice sorgente di un'applicazione per verificare che siano presenti i controlli di sicurezza corretti e che funzionino come previsto. Attraverso appositi tool, viene effettuata la verifica sia del codice sorgente (cd. “CR Statica”) che del codice in esecuzione (cd. “CR Dinamica”);

- Penetration Test, è il processo di valutazione della sicurezza di un sistema o di una rete tramite la simulazione di attacchi (anche hacker) che puntano ad accedere indebitamente al sistema. Essendo un’attività onerosa in termini di tempo, viene eseguita su un perimetro specifico di applicazioni.

Con l’obiettivo di assicurare una gestione efficace ed efficiente dei potenziali rischi informatici in Azienda, Poste Italiane integra le misure precauzionali con altri due parametri fondamentali: patching e hardening. Queste attività, combinate, mirano a risolvere vulnerabilità mantenendo aggiornati il sistema operativo, il firmware e le applicazioni. Si attivano solo le porte e i servizi richiesti, mentre si offuscano i componenti del sistema facilmente violabili.

Il Gruppo ha dato vita a una serie di ulteriori iniziative:

- ha elaborato un Security Planning, definendo e attuando una metodologia per la pianificazione delle verifiche tecniche di sicurezza (Penetration Test, Code Review Statica e Dinamica) derivanti da requisiti normativi/contrattuali e dal processo di Security By Design;

- ha esteso il perimetro di analisi del Cyber Risk agli ambiti BancoPosta, PostePay, Poste Vita, Poste Assicura, Poste Welfare Servizi e ad ulteriori perimetri di compliance/sicurezza;

- ha istituito il Comitato di Sicurezza Informatica – DTO, un tavolo periodico di lavoro tra le funzioni Sicurezza Informatica e Digital, Technology & Operations con l’obiettivo di programmare e indirizzare le attività di sicurezza in maniera congiunta e identificare le aree di miglioramento;

- per garantire una migliore gestione del tema, la responsabilità della sicurezza informatica di Gruppo è stata affidata a un Chief Information Security Officer (CISO).

Nel corso del 2023 è proseguita l’implementazione del nuovo modello BCM (Business Continuity Management) che, dopo il consolidamento dei servizi finanziari, ha visto l’estensione al perimetro dei servizi di pagamento con la definizione del relativo Piano Settoriale di Continuità Operativa. Sono state testate le soluzioni organizzative e tecnologiche per la continuità e svolti eventi formativi sulla continuità operativa.

PROTEZIONE DEI DATI PERSONALI

Nel corso degli anni il Gruppo ha attribuito una grande importanza al tema della protezione dei dati personali, potenziando costantemente il proprio sistema normativo aziendale e per garantire la piena compliance alle disposizioni vigenti e a quanto disciplinato all’interno del General Data Protection Regulation (GDPR). Poste Italiane gestisce il controllo del processo di riesame della direzione a livello di Gruppo, come disposto all’art. 32. Il sistema normativo, composto da procedure, linee guida e politiche, viene applicato nei rapporti con tutti i partner e fornitori per assicurare una corretta gestione dei rischi legati al tema della privacy in tutte le operazioni del Gruppo. Il mancato rispetto degli standard definiti dal sistema, che può condurre al verificarsi di violazioni, può comportare l’applicazione di sanzioni disciplinari ai dipendenti, secondo quanto previsto dal CCNL di Poste Italiane. Tali sanzioni sono gradualmente più severe in base alla gravità della violazione (ammonizione scritta, multa, sospensione dal servizio con privazione della retribuzione, licenziamento senza preavviso ecc.).In tale contesto, Poste Italiane ha elaborato una Policy Aziendale in materia di Protezione Dati Personali e delle Linee Guida Privacy e Sistema di Gestione della protezione dei dati personali. Quest’ultimo è stato introdotto con l’obiettivo di garantire una gestione dei dati uniforme a livello di Gruppo. La Linea Guida definisce il modello aziendale della privacy e attua i principi di Privacy by Design e Privacy by Default, sottolineando l’obbligo dell’Azienda di assicurare un’adeguata protezione dei dati personali fin dalla progettazione dei prodotti/servizi e dei sistemi informatici, nonché di garantire il rispetto della normativa privacy nei processi predefiniti di raccolta e trattamento dei dati. Poste Italiane si impegna, inoltre, a garantire una corretta gestione dei rischi in materia di protezione dei dati, attraverso l’esecuzione del processo periodico di riesame della direzione a livello di Gruppo.

Il Framework Privacy di Poste Italiane nasce con l’obiettivo di garantire il rispetto di tali obblighi e aspirare al miglioramento continuo del sistema di gestione. Tale framework fornisce la ricognizione delle aree d’intervento in cui operano i relativi presidi organizzativi e tecnici sviluppati, al fine di offrire con continuità il monitoraggio dei progressi raggiunti.

Poste Italiane individua per tutto il Gruppo la figura del Data Protection Officer, soggetto esperto di privacy che assume la responsabilità di vigilare sull’osservanza della normativa in materia di protezione dei dati personali da parte del titolare del trattamento, così come disposto dal GDPR, e che garantisce anche l’impulso verso un continuous improvement.

COMPUTER EMERGENCY RESPONSE TEAM (CERT) E ALTRI SISTEMI DI CONTROLLO DEI PROCESSI DI BUSINESS

Le dimensioni e complessità dell’organizzazione di Poste Italiane comportano la necessità di delineare una specifica e mirata strategia di cybersecurity. Per questo motivo l’Azienda ha costituito nel 2013 il Computer Emergency Response Team (CERT), il quale è composto da esperti di sicurezza informatica che si occupano 24 ore su 24 per tutti i giorni dell’anno, della tutela dei dati aziendali, attraverso azioni di prevenzione, analisi e protezione dalle minacce informatiche. Il CERT, i cui servizi sono certificati ISO/IEC 27001, ISO 9001 e ISO 37001, ha implementato processi per il monitoraggio e miglioramento continuo dei suoi servizi. Attraverso audit interni, di terza parte, management review, KPI management, report periodici al management, garantisce una gestione efficace e un miglioramento continuo dei propri servizi e delle azioni intraprese a fronte delle lesson learned definite.Il CERT ha strutturato i propri servizi in maniera tale da assicurare la protezione complessiva del business di Poste Italiane, agendo su una serie di livelli:

- perimetro esterno, che previene attacchi raccogliendo e scambiando informazioni su minacce e vulnerabilità che possono colpire i servizi del Gruppo;

- perimetro interno, che protegge le infrastrutture aziendali e risponde a potenziali emergenze informatiche.

| Information Sharing | Condivisione di informazioni con partner istituzionali su attacchi cibernetici. |

|---|---|

| Cyber Threat | Raccolta da fonti esterne delle minacce informatiche contro i servizi di Poste Italiane. |

| Incident Handling | Gestione degli incidenti informatici del Gruppo Poste Italiane. |

| Verifiche Infrastrutturali | Monitoraggio dei canali internet dove sono esposti i servizi di Poste Italiane. |

| Awareness | Sensibilizzazione di clienti e dipendenti sui rischi cibernetici. |

| Early Warning | Raccolta da fonti esterne delle vulnerabilità che possono riguardare i servizi di Poste Italiane. |

| Brand Protection | Monitoraggio internet per verificare il corretto utilizzo dei brand di Poste Italiane. |

Poste Italiane mantiene un solido rapporto collaborativo con la Polizia Postale e delle Comunicazioni. Tale collaborazione prevede attività mirate alla prevenzione e al contrasto degli illeciti legati ai prodotti e i processi produttivi dei servizi offerti dal Gruppo Poste Italiane. Inoltre, vengono svolte attività di vigilanza negli Uffici Postali durante i periodi di pagamento programmato. Si è anche istituita una task-force con il compito di analizzare le nuove metodologie di frode informatica, accompagnata dallo sviluppo di nuovi strumenti di cybersecurity. Questi provvedimenti si sono resi necessari in risposta ai cambiamenti intervenuti negli scenari e alle nuove tipologie di eventi malevoli. Ciò ha portato l’Azienda a riadeguare rapidamente le proprie operazioni nel corso degli anni, in particolar modo con riferimento ai sistemi di pagamento per l’e-commerce e ai servizi finanziari e assicurativi. In questi settori è stata necessaria un’intensificazione delle attività di controllo e un aggiornamento delle strutture fisiche e informatiche di security.